資訊安全政策

資訊安全政策

最後更新日期:2022/01/06

為達成維護資訊安全之目的,本公司訂定相關資訊安全控制措施如下:

- 應指派綜理資訊安全政策推動及資源調度事務之人兼任資訊安全長,並設置資訊安全專責單位,該單位應配置專責主管及至少二名專責人員,專門負責資訊安全相關工作或職務,並與各相關單位(如:主管機關、客戶、員工、供應商、資安專家……等關注方)保持適當之溝通管道。

- 所有資訊安全責任應受定義及分配,職務與責任應進行區隔,且為有效推行資訊安全工作,應成立「資訊安全委員會」及「資訊安全工作小組」,統籌資訊安全政策、資源調度等協調及研議事項。

- 辦理資訊安全及個人資料保護管理教育訓練及宣導,強化員工資訊安全管理之意識與對相關責任之認知。

- 建立資訊資產清冊,明確指定保管者,並識別資訊資產價值、威脅及弱點,定義適當的保護責任。

- 執行資訊安全風險評估機制,提升資訊安全管理之有效性與即時性。

- 限制資訊與其處理設備、系統及應用程式的使用,以防未經授權的存取。

- 建立密碼及金鑰控制措施,以保護數位資訊之機密性、鑑別性及完整性。

- 對開發、測試及營運環境進行區隔,以降低營運系統受未經授權存取或變更之風險;監控、調配各項資源的使用與系統技術弱點資訊,採取適當改善措施,並建立對惡意軟體之偵防及復原等措施。

- 資訊相關專案應明定資訊安全要求,並定期檢視、審查供應商交付的服務報告;若有服務變更或複委託之情事,均依專案管理程序辦理,並考量所涉及之時程、預算重新評估風險,以維護本公司權益。

- 明訂管理責任與程序以確保對資訊安全事故做出迅速、有效的回應及通報,並識別、收集、取得及保存可用來作為證據的資訊,分析與解決以降低未來事故發生的可能性或影響。

- 定期驗證並實作各項資訊的備份與測試及資訊服務營運持續程序,以確保其有效性。

- 實施資訊安全管理內部稽核制度,確保資訊安全管理及個人資料保護管理之落實執行。

- 依適用的法律、規定、契約及或專業責任,以及個人及其他主要利害關係人的利益,持續改進資訊安全管理系統。

資訊安全規劃

最後更新日期:2025/04/10

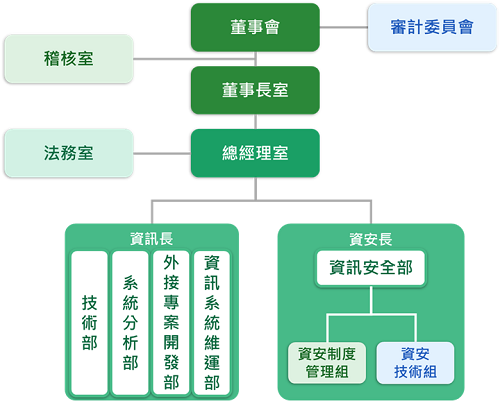

1.資訊安全管理組織

本公司於民國104年設立企業資訊安全管理組織「資安及個資管理委員會」及「資安及個資工作小組」以推動資訊安全相關管理作業,目前下轄資安及資訊單位包含資訊安全部、系統分析部、技術部、資訊系統維運部及外接專案開發部。其中「資訊安全專責單位」資訊安全部於110年設立,部門內分為資安制度管理組與資安技術組,統籌資訊安全及個人資料保護相關政策的制定、執行,風險識別、驗證、管理以及遵循度查核,並由資訊安全部主管每週向資安長匯報業務概況及相關議題,每年向資訊安全管理審查委員會彙報資安管理成效及審查各項資安議題。

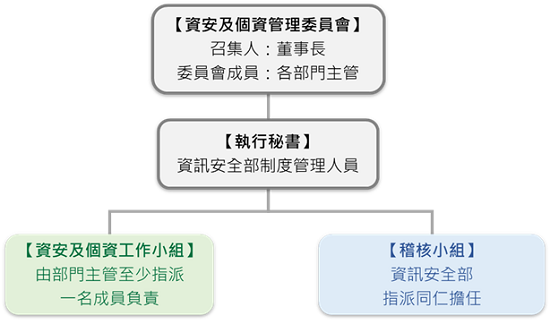

本公司為執行企業資訊安全組織訂定的資安策略,確保內部遵循資安相關準則、程序與法規所成立之「資安及個資管理委員會」,由資安長擔任召集人,各部門主管擔任委員會成員,並設置執行秘書由資訊安全部制度管理人員擔任、內部稽核最高主管為觀察員,並由執行秘書協同資安及個資工作小組推行資安及個資保護作業,以及指派符合資格的獨立稽核小組,對日常維運業務執行查核。委員會每年定期召開管理審查會議,檢視及決議資訊安全與資訊保護方針及政策,落實資訊安全管理措施的有效性。

- 資訊安全管理組織架構

- 資安及個資管理審查委員會架構

2.資訊安全管理系統及安全標準

本公司藉由 ISO 27001 及 PCI DSS 兩項資訊安全國際標準制度為骨幹,系統性地規劃及佈署各項管理規範及實作措施,建立持續改善之管理流程,輔以(1)軟體設計及(2)系統架構之防護措施強化,如:原始碼安全檢測、弱點掃描、滲透測試、入侵防禦系統、內部網路隔離及誘捕系統,以達到維護資訊系統機密性、完整性、可用性以及客戶個人資料保護之目的。

本公司由於持有眾多消費者信用卡卡號,為保護卡號安全,透過保障持卡人資料安全的全球統一規範 PCI DSS(Payment Card Industry Data Security Standard,支付卡產業資料安全標準)的定期驗證,進一步強化相關處理及儲存設備、系統及網路之安全控制項目。PCI DSS是目前全球最具權威的支付卡資訊安全標準,由主要國際信用卡品牌所共同制定,專門用於保護持卡人資料的安全。該標準廣泛適用於所有處理、儲存或傳輸信用卡資料的機構,是金融與支付產業實踐資訊安全的重要依據。無論服務、網站規模、交易量多寡,都必須透過符合其規範標準,來達到保護信用卡交易環節的相關流程不會有外洩或遭竊的風險。

ISO 27001每三年需重審更新證書,PCI DSS則為每年更新。上述兩項國際標準每年皆會由外部驗證單位執行公正獨立之第三方稽核,確保本公司相關管理措施均妥善持續運作。

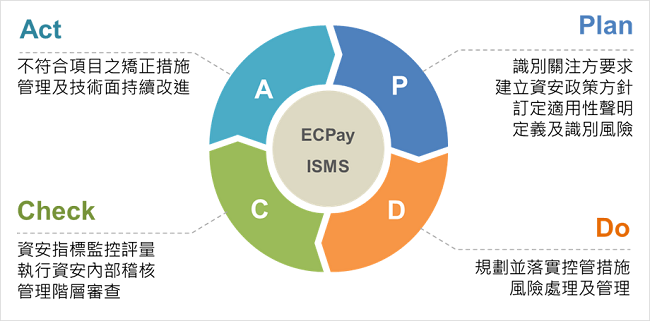

3.資訊安全風險具體管理與持續改善架構

(1)規畫階段

此階段著重資安風險管理,透過識別彙整關注方議題、訂定政策規範、執行風險項目的量化評鑑以規劃合理控制措施等作業,建立完整且符合組織需求的資訊安全管理系統(Information Security Management System, ISMS),並透過持續通過國際資安管理系統認證(ISO/IEC 27001),從系統面、技術面、程序面降低企業資安威脅,建立滿足關注方需求且高規格的資訊安全保護服務。

(2)執行階段

將制度整合內化於軟硬體維運、供應商資安管理等平日作業流程,系統化監控資訊安全,維護本公司重要資產的機密性、完整性及可用性。

(3)查核階段

積極監控資安管理成效,依據查核結果及資安指標衡量進行量化分析,並透過定期模擬演練資安攻擊以驗證並強化組織資訊安全保護措施及意識。

(4)行動階段

為監督、稽核成果之延續,以檢討與持續改善為本,確保資安體系持續成長、有效自新;當員工違反相關規範及程序時,依據資安違規處理流程進行處置,並視違規情節進行人事處分(包括員工當年度考績或採取必要的法律行動);此外,亦依據績效指標及稽核結果,定期檢討及執行包含資訊安全措施、教育訓練及宣導等改善作為,確保本公司重要機密資訊不外洩。

4.資訊安全風險與因應措施

本公司已建立全面的網路與電腦相關資安防護措施,身為國內最大之第三方支付業者,平時即易遭到駭客 DDoS 攻擊,同時亦常遭受社交工程釣魚的威脅。為了預防及降低此類攻擊所造成的傷害,本公司於管理及技術各方面持續研擬推動相關強化措施如下:

(1)軟體設計之資安防護

- 原始碼安全檢測

透過原始碼安全檢測工具,自動對所有新開發程式碼進行安全分析,並由資安專責人員研究確認漏洞被利用風險及建議修補方式後請權責單位規劃修補作業。 - 弱點掃描

每季執行弱點掃瞄,找出系統潛在風險,經由軟體進行弱點掃瞄,找出系統、主機、網站可能的弱點或漏洞,以進行風險控制與強化安全,以利先進行防護。 - 內部滲透測試(白帽駭客)

系統於新功能上線前會透過資安專責人員對高風險項目進行內部滲透測試,模擬駭客手法對系統進行攻擊,嘗試入侵目標網站、網路系統、儲存設備等軟硬體,找出原始碼檢測和弱點掃描未能檢測出的各種潛在漏洞,以驗證企業的設備與資料是否可被破壞或竊取,確認其安全性是否有待加強。 - 登入通知及自動登出機制

由於客戶可能在其他網站使用相同帳號及密碼,因此管理後台於登入時要求輸入身分證後四碼進行驗證,且同時間僅開放單一裝置登入,若企業內部需多組帳號同時登入需設定子帳號,任何帳號登入失敗皆會發送email通知客戶,以降低遭到撞庫攻擊風險。而重設密碼時,官網與廠商後台皆會自動登出,防止駭客持續潛伏於客戶帳號之風險。 - 機敏資訊加密存放

本公司客戶之信用卡卡號相關作業,均遵循 PCI DSS 要求–對機敏資訊使用強化加密方式存於資料庫,並結合金鑰管理流程,將流程及權責拆分,使資料庫管理人員(DBA)無法解讀機敏加密資訊,而開發人員無資料庫存取權限,相互制衡以保護客戶信用卡號不受任何單一部門及人員能存取。

(2)系統架構之資安防護

- 雙因子認證登入

遵循 PCI DSS 要求–連線至正式機房,除了帳號密碼認證之外,同時以手機 Google Authenticator 進行雙因子驗證登入,利用輸入手機上 Google Authenticator 每分鐘刷新的驗證碼強化驗證流程,避免不法人士取得外洩的帳密即可登入之情形。 - 內部網路隔離

內部網路依部門別皆以防火牆隔離,如發生勒索病毒事件只會影響單一部門,不致擴散全公司;且每日備份,降低勒索病毒事件影響程度。 - IPS保護機制

透過入侵預防系統(Intrusion Prevention System)對異常網路入侵行為,進行即時阻斷,並發出異常告警。 - 營運持續計畫

對核心服務系統(金流、物流、電子發票)及相關支援系統進行營運衝擊分析,並依據分析結果決定營運持續之各項指標恢復時點,規劃透過雲端平台每日異地備份系統資料及設定。針對上述分析及規劃,本公司每年定期執行災害復原暨營運持續計畫演練以確保相關流程可運作無礙。

(3)分散式阻斷服務(DDoS)攻擊之因應措施

- CDN雲端防護

導入CDN雲端防護機制以保護所有主機免受DDoS攻擊,當巨量攻擊資料進來時,可有效阻隔DDoS攻擊,CDN可隱藏我方主機IP以避免攻擊,且無攻擊流量上限之限制。 - 電信等級DDoS防禦

透過固網業者提供的多層次DDoS防禦服務,針對分散式阻斷攻擊進行清洗防禦避免頻寬塞爆,且可應對資源耗盡及應用層攻擊進行清洗防禦以確保正常流量抵達伺服器,同時提供即時監控、通報、客製化告警報表系統,即時掌握攻擊狀況。 - 本地端防護設備防禦

本地端IPS防護設備過濾來自網際網路的惡意流量及阻擋非正常連線,用以保護伺服器及相關的服務,減輕伺服器工作負擔。並設有流量分析機制可對當下突發事件之來源及目標進行分析,及時調整防火牆的阻擋攻擊規則,隔離受攻擊之主機等應變措施。 - 聯合應變小組

由專人負責監控系統資源狀況,並配合固網業者DDoS防護NOC支援團隊7×24監控,雙方可隨時因應不同攻擊手法聯繫,即時針對不同的攻擊手法來進行DDoS防禦機制的調整及確認,大幅度提升DDoS防禦的靈活性及強度提升。

(4)制度面管理及審核

- 個人資料安全管理制度

本公司依據個人資料管理制度,定期盤點組織內個資,識別個資含量、風險高低以規劃執行個人資料保護及資訊安全強化措施,相關加密、權限管理及實體、系統、網路安全規範皆明文訂定遵循。 - 系統存取分級分權

為防止非授權及單一人員得以完成整個機密資料相關或重要作業流程,本公司對系統權限及機密資訊存取進行分級分權控制,任何系統帳號之申請、管理功能或系統節點的開啟都需要透過正式的資安管理表單申請及審核。 - 帳號權限定期檢核

針對系統帳號及權限,每月提供離調人員名冊複檢移除情形,每年定期檢視現有之權限是否需保留或調整。

(5)強化同仁資訊安全意識

- 資訊安全教育訓練

本公司每年規劃對所有員工進行資訊安全及個人資料保護的教育訓練課程,並要求課後測驗必需達到100分為止才能通過該課程,全體同仁至少需參與3堂,合計3小時之資安及個資相關教育訓練;另為建立安全開發之認知,額外對所有開發人員執行1小時之開放式網頁應用程式安全教育訓練。 - 資訊安全宣導

資安及IT部門因應各教育訓練、演練時點及時事,機動於內部即時通訊公告平台進行宣導,並於公共空間張貼資安及個資相關宣導標語及提醒,持續推廣資安相關知識,強化同仁的資安意識。 - 社交工程演練

每年不定期針對時下熱門時事或詐騙手法等主題進行釣魚信件演練,持續更新及提升同仁對惡意郵件的認識及警覺性。透過不斷的演練及宣導,讓員工在遇到可疑郵件時,能察覺異狀並通報諮詢專業資安團隊,由資安同仁協助判斷是否為釣魚信。113年共計執行 6 次社交工程電子郵件演練,針對誤點擊觸發釣魚連結之同仁安排加強宣導,同時亦將點擊次數與績效評分連結,多管齊下強化同仁對社交工程攻擊手法的防範意識,降低因認知不足或疏忽而讓駭客得以長驅直入的風險。

5.投入資訊安全管理之資源

本公司每年穩定投入一定之人力與預算,在專責人員任用、培訓、資訊安全技術研究、設備及服務採購等面向持續投入資源。

資訊安全管理工作小組之相關作業人員共計13人,個人資料管理工作小組之相關作業人員共計36人。隸屬資訊安全部之專責資安人員共計5人,負責處理如資安相關專案及產品導入、弱點掃描、滲透測試、外部驗證及法遵等作業。

- 專責資安人員持有之資安證照詳下表

|

名稱 |

領域 |

人數 |

|

ISO 27001 LA |

管理 |

2 |

|

ISO 29100 LA |

管理 |

1 |

|

BS 10012 LA |

管理 |

1 |

|

CEH |

技術 |

3 |

|

ECSA |

技術 |

2 |

|

OSCP |

技術 |

2 |

專責資安人員持有之管理領域資安證照包含ISO 27001 LA, ISO 29100 LA及BS10012 LA;技術領域則有CEH(Certified Ethical Hacker, 駭客技術專家), ECSA(EC-Council Certified Security Analyst, 資安分析專家)及OSCP(Offensive Security Certified Professional, 進攻性安全認證專家)。針對資安專業領域人力,每年皆規劃提供人員外部訓練預算,支持人員進修,以維持組織資安維運及成長能量。